Ce site est une expérimentation en cours sur les possibilités d’automatisation de la veille en cybersécurité, rendue possible grâce aux modèles de langage (LLM).

Objectif

L’objectif est d’explorer des solutions qui facilitent la création de workflows efficaces, en utilisant des technologies telles que Python, l’API Anthropic (Claude), Streamlit, Hugo, GitHub et Netlify pour:

- Réceptionner depuis des flux RSS et traduire automatiquement des articles, analyses et recherches infosec,

- Proposer leur contenu en français avec un résumé structuré,

- Extraire les IOCs et TTPs éventuellement présentes,

- Classer les informations par catégorie, par pays et par thème,

- Les soumettre à validation humaine via une interface simple,

- Les publier automatiquement sur un site web structuré, RSS et sur le Fediverse,

- Corréler automatiquement les entités CTI (acteurs, TTPs, CVEs, malwares) et visualiser leurs relations à travers un graphe de connaissances interactif.

Sources

📝 Les contenus originaux appartiennent à leurs auteurs respectifs. Les sources sont systématiquement citées.

Flux RSS utilisés

- cyberveille.decio.ch : mon flux de veille infosec multilingue et sélectionné à la main, utilisé comme source principale.

- eCrime.CH : trés bon flux orienté ransomwares et menaces cybercriminelles.

- Google Alert: Cyberangriff en CH : flux d’alertes Google (allemand) sur les attaques informatiques en Suisse par la presse alémanique.

- Oversecurity : très bon agrégateur & flux RSS spécialisé en cybersécurité maintenu par Andrea Draghetti.

- Newsletter SOC : agrégateur de news de renseignement sur la menace publié par mon équipe.

- Risky Business Newsletter : ma source préférée pour sa vision globale, la pertinence de ses analyses de tendances et la qualité de sa curation des articles et événements notables en cybersécurité.

- BlueTeamSec (infosec.pub) : flux provenant de la communauté lemmy de veille pointue d’Ollie Whitehouse pour les équipes Blue/Purple Team → https://infosec.pub/c/blueteamsec

- Cyberveille (infosec.pub) : canal francophone dérivé de ce projet, orienté veille cyber généraliste et accessible. → https://infosec.pub/c/cyberveille

APIs utilisées

- CVECrowd : API pour récupérer les vulnérabilités (CVE) les plus discutées sur le Fediverse.

- eCrime.ch : API à venir pour le suivi structuré des activités ransomware.

OpenAI (ChatGPT)→ Anthropic (Claude) : analyse, synthèse, traduction des contenus et extraction CTI structurée.- Vulnerability Lookup : API complète permettant d’enrichir les articles CVE avec des données techniques & qualitatives fiables et à jour.

Avertissement

⚠️ Malgré l’intervention humaine lors de la validation, et les efforts pour éviter les hallucinations des LLM, des erreurs, imprécisions ou distorsions peuvent subsister par rapport au contenu original.

Ce projet a justement pour but d’évaluer la fiabilité des modèles LLM dans un contexte réel de veille.

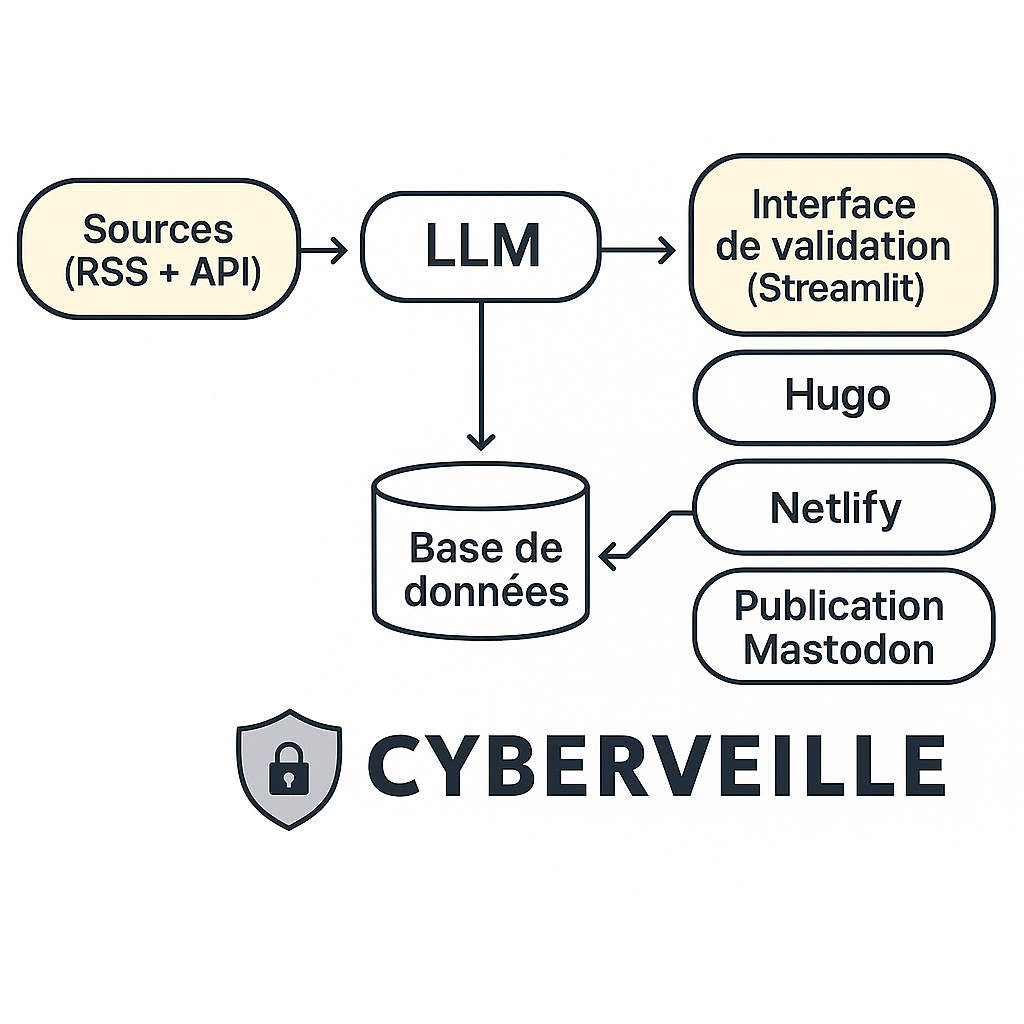

Schéma de fonctionnement

Section CTI — Threat Intelligence

Depuis mars 2026, CyberVeille intègre une section CTI (Cyber Threat Intelligence) qui analyse automatiquement l’ensemble des articles publiés pour en extraire et corréler les entités clés :

- Graphe de relations interactif : visualisation des liens entre acteurs de menace, TTPs (MITRE ATT&CK), CVEs, malwares, secteurs ciblés et pays — Explorer le graphe →

- Profils d’acteurs : fiches détaillées des groupes APT et cybercriminels avec attribution géopolitique, techniques utilisées et secteurs ciblés — Voir les acteurs →

- Détection de corrélations : identification automatique des TTPs partagées entre acteurs, CVEs exploitées par plusieurs groupes, et ciblage convergent — Voir les corrélations →

- Tendances temporelles : suivi de l’évolution des menaces semaine par semaine — Voir les tendances →

Le moteur de corrélation s’appuie sur un graphe de connaissances multi-dimensionnel construit à partir des 3000+ articles publiés, sans dépendance à une base de données externe.

À faire

- Amélioration du moteur de recherche

Changelog

| Date | Évolution |

|---|---|

| Mars 2026 | Lancement de la carte Pew Pew (/map/) : visualisation en temps réel des attaques détectées par CrowdSec sur le honeypot Infomaniak. Arcs animés D3.js, tableau des IPs, export CSV. |

| Mars 2026 | Migration du pipeline de OpenAI (GPT) vers Anthropic (Claude) : prompt unifié, extraction CTI structurée, retry intelligent. |

| Mars 2026 | Lancement de la section CTI : graphe de relations interactif (D3.js), profils d’acteurs, détection de corrélations, tendances temporelles. Moteur de corrélation multi-dimensionnel (acteurs, TTPs, CVEs, malwares, secteurs, pays). |

| Janvier 2026 | Intégration de l’API eCrime.ch pour le suivi ransomware et rapports hebdomadaires automatisés. |

| Décembre 2025 | Ajout de l’extraction automatique des IOCs et TTPs via GPT, indexation CTI au build Hugo. |

| Octobre 2025 | Intégration des flux Lemmy (BlueTeamSec, Cyberveille) et publication sur Bluesky. |

| Août 2025 | Ajout des rapports CVE Crowd et Vulnerability Lookup (CIRCL). |

| Juillet 2025 | Publication automatique sur Mastodon (Fediverse). |

| Avril 2025 | Lancement du site : pipeline RSS → GPT → Streamlit → Hugo → Netlify. |

Le site n’intègre aucun traqueur tiers invasif. Les statistiques de fréquentation anonymisées sont collectées via Tinylytics.app, un service d’analyse respectueux de la vie privée.

🧪 Projet développé par Decio – contact bienvenue sur Mastodon.